Novo Ransomware denominado Bad Rabbit

Hoje, vinte e quatro de outubro de 2017 foi identificado um ataque do tipo Ransomware em massa, denominado de Bad Rabbit. Este ataque foi dirigido aos grandes meios de comunicação na Rússia (Interfax e Fontanka.ru), mas também houve relatos de vítimas na Ucrânia, Turquia e Alemanha. Segundo a empresa de antivírus Kaspersky já existem quase 200 alvos. O ataque foi detectado hoje cedo e durou até o meio dia, embora alguns ataques ainda permanecem em andamento.

Ainda de acordo com o que informou o Kaspersky Lab, não foram utilizadas exploits. O Ransomware foi distribuído através de ataques do tipo “Drive-by download”, usando um instalador falso do Adobe Flash, onde as vítimas instalariam manualmente o “malware dropper”, como se fosse um instalador do programa.

Pesquisadores da empresa ESET também detectaram o Bad Rabbit como 'Win32 / Diskcoder.D' – e uma nova variante de Petya ransomware, também conhecida como Petrwrap, NotPetya, exPetr e GoldenEye.

A ESET acredita que a nova onda de ataques do Ransomware não está usando o EternalBlue exploit - a vulnerabilidade no protocolo SMB V1 que foi usada pelo WannaCry e pelo Petya para se espalhar pelas redes.

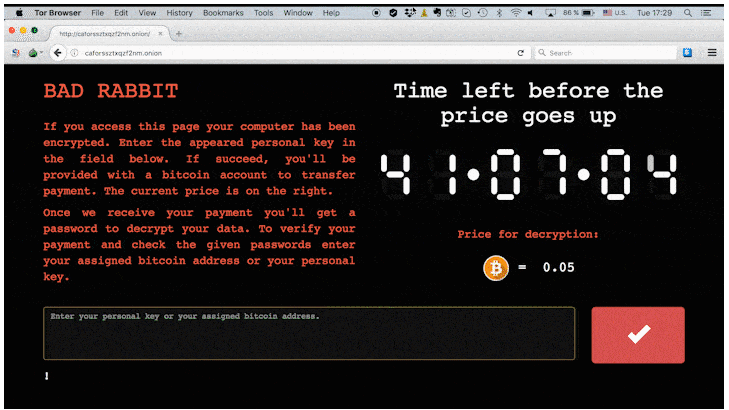

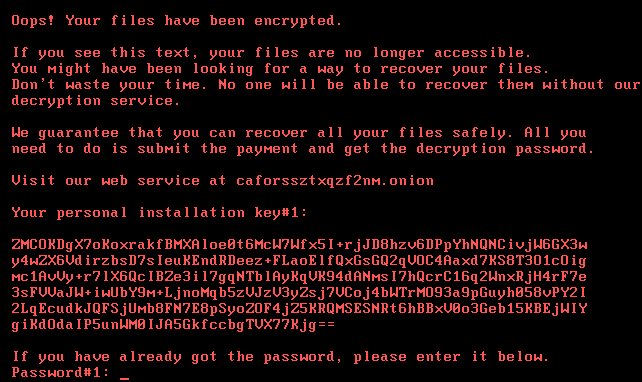

Os criminosos por trás do ataque Bad Rabbit estão exigindo 0,05 bitcoin como resgate - isso é aproximadamente $280,00 à taxa de câmbio atual.

|

|

Como se previnir:

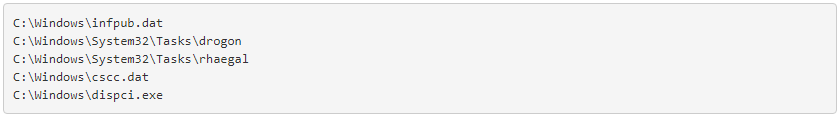

- Bloqueie a execução de arquivos

c:\windows\infpub.datec:\Windows\cscc.dat. - Avise os usuários para que não façam download de arquivos da Internet sem antes verificar sua autenticidade e validade

- Avise os usuários para terem cuidado ao clicar em anexos recebidos através de e-mails, principalmente aqueles de origem desconhecida ou duvidosa

- Se possível, desative o serviço WMI no seu ambiente para impedir que o malware se espalhe pela sua rede

- Mantenha o antivírus com a última atualização disponibilizada pelo fabricante

- Mantenha backups atualizados e armazenados em segurança

- Consulte o Cyber Threat System caso precise verificar se algum domínio, URL, endereço de e-mail ou IP está comprometido

- Bloqueie no Proxy ou no Firewall de borda o acesso para os seguintes endereços:

| http://185.149.120.3/scholargoogle/ | http://caforssztxqzf2nm.onion |

| http://argumentiru.com | http://1dnscontrol.com/flash_install.php |

| http://grupovo.bg | http://www.fontanka.ru |

| http://www.aica.co.jp | http://www.sinematurk.com |

| http://argumenti.ru | http://spbvoditel.ru |

| http://blog.fontanka.ru | http://www.mediaport.ua |

| http://www.t.ks.ua | http://an-crimea.ru |

| http://osvitaportal.com.ua | http://most-dnepr.info |

| http://calendar.fontanka.ru | http://www.otbrana.com |

| http://www.pensionhotel.cz | http://www.grupovo.bg |

| http://www.imer.ro | http://www.online812.ru |

| http://i24.com.ua | http://novayagazeta.spb.ru |

| http://ankerch-crimea.ru | http://bg.pensionhotel.com |

| 77.244.222.74 | 185.167.121.9 |

| 104.24.96.251 | 5.2.83.23 |

| 180.235.250.35 | 185.167.121.4 |

| 109.234.158.163 | 192.95.32.151 |

| 185.167.121.3 | 80.93.176.34 |

| 88.198.13.114 | 91.194.250.241 |

| 91.203.144.46 | 78.128.6.75 |

| 185.167.121.9 | 104.24.97.251 |

| 193.19.176.102 | 185.167.121.4 |

| 94.177.98.113 | 37.48.81.142 |

| 164.132.16.163 | 193.19.176.102 |

| 80.93.176.34 | 76.164.217.148 |

| 52.58.78.16 | 209.99.40.221 |

| 68.178.213.61 | 78.46.1.97 |

| 72.52.4.122 | 46.4.13.97 |

| 77.244.220.0/22 | 103.224.212.222 |

| 208.43.88.227 | 195.139.101.100 |

| 50.56.68.37 | 178.210.89.119 |

| 5.149.248.193 | 69.64.147.33 |

| 185.167.121.6 | 5.178.87.29 |

| 104.24.96.0/20 | 195.110.124.133 |

| 23.129.64.0/24 | 185.149.120.3 |

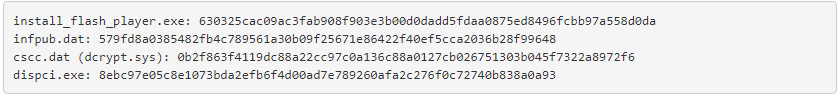

Indicadores de comprometimento (COI)

- Hashes

- Arquivos

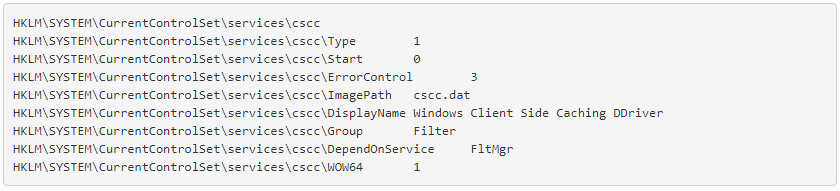

- Entradas na registry

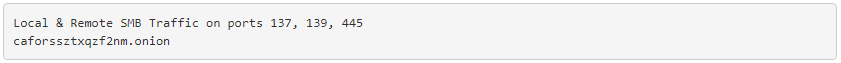

- Atividades na rede

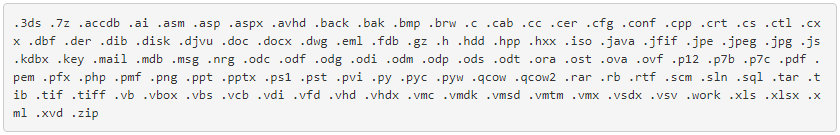

- Extensões de arquivos que podem ser alvo a serem criptografadas

|

|

|

|

|

Fontes

https://www.kaspersky.com/blog/bad-rabbit-ransomware/19887/

https://securelist.com/bad-rabbit-ransomware/82851/

https://thehackernews.com/2017/10/bad-rabbit-ransomware-attack.html

https://www.welivesecurity.com/2017/10/24/bad-rabbit-not-petya-back/

https://www.bleepingcomputer.com/news/security/bad-rabbit-ransomware-outbreak-hits-eastern-europe/

Ínicio do Blog

Postagens anteriores:

- Rastro digital

- Um ataque global da falha “BlueKeep” pode estar a caminho

- Copa do Mundo de Futebol - 2019

- LGPD: Atenção às vulnerabilidades

- O trio na prática - Controle de Licenciamento de software e Produtividade por projeto

- trio - 5 principais benefícios

- Gestão Inteligente das Informações

- Em breve, trio!

- Brazil Cyber Defence Summit & Expo 2018

- Para a Segurança da Informação, hiperlinks podem ser um CAMPO MINADO!!

- Segurança day by day (continuação)

- Pense como um cibercriminoso

- Privacidade em xeque

- Internet privacy: to read and think about it!

- A necessidade do desenvolvimento de software seguro

- Novo Ransomware denominado Bad Rabbit

- Sob fogo cruzado - parte 3

- Sob fogo cruzado - parte 2

- Estendendo o OWASP ZAP – Parte 2

- Sob fogo cruzado - parte 1

- Participação da 3Elos na RoadSec 2017

- Internet das Coisas (IoT)

- Estendendo o OWASP ZAP – Parte 1

- Top 5 Dicas de Navegação Segura

- Parceria com a TrendMicro para Hybrid Cloud Security, Network Defense e User Protection

- Para não chorar – estes e outros Ransomwares

- TLS 1.3 - O fim de um ciclo

- Segurança day by day

- Cuidados com senhas

- Fraudes por e-mail – como identificar e se defender

- Segurança em Aplicações

- 3Elos Segurança em TI